Amazon Echo może zostać zhakowany w celu kradzieży „poufnych informacji”

Badacz twierdzi, że hakerzy mogli przesyłać na żywo dźwięk z mikrofonu bez wiedzy użytkownika

Funkcje Alexa w inteligentnym głośniku Amazon Echo

Amazonka

Naukowcy odkryli, że inteligentny głośnik Echo firmy Amazon może zostać zhakowany, umożliwiając cyberprzestępcom podsłuchiwanie prywatnych rozmów i kradzież informacji o użytkownikach.

Mark Barnes, badacz w Laboratorium MWR , mówi, że mówca jest „podatny na fizyczny atak”, który może umożliwić hakerowi zainstalowanie złośliwego oprogramowania i uzyskanie „zdalnego dostępu do urządzenia”.

Mówi, że hakerzy mogą „przesyłać na żywo dźwięk z mikrofonu” z urządzenia bez wiedzy użytkownika.

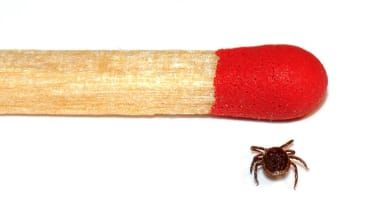

Luka w zabezpieczeniach znajduje się w „portach używanych do debugowania urządzenia”, mówi Codzienny Telegraf , a te są ukryte pod klapką u podstawy głośnika.

„Hakerzy mogliby dołączyć do nich złośliwą kartę pamięci bez wiedzy użytkownika, która dałaby im dostęp do systemu operacyjnego Echo”, dodaje artykuł. Gdyby tak się stało, hakerzy mogliby „zobaczyć dane uwierzytelniające właściciela Amazon” lub „wykraść poufne informacje”.

Ale Pogranicze donosi, że tylko urządzenia Amazon Echo kupione w latach 2015-2016 są podatne na ataki, ponieważ tegoroczny model zawiera alternatywy sprzętowe, które uniemożliwiają hakowanie w obecnej postaci.

Haker musiałby również fizycznie włożyć kartę pamięci SD do urządzenia, aby uzyskać do niego dostęp, mówi: BBC , co bardzo utrudnia przeprowadzenie ataku.

Użytkownicy, którzy zabierają ze sobą swoje urządzenia na wakacje lub podróże służbowe, mogą zostać narażeni na ataki hakerów, mówi nadawca, podczas gdy urządzenia używane „mogą również zostać w jakiś sposób zagrożone.

Pomimo tego, że Echo przynosi „kwestie prywatności dzięki zawsze nasłuchującym mikrofonom”, Barnes twierdzi, że „wielu z nas bez namysłu chodzi z mikrofonami z możliwością śledzenia w kieszeniach”.

Na zakończenie stwierdza, że „wycofanie produktów i modyfikacje mogą być kosztowne w postprodukcji” i sugeruje, że fizyczne ataki należy uwzględniać w „wszelkich ocenach bezpieczeństwa” urządzeń domowych „jak najwcześniej”.